Mac : une faille confère au hacker le statut de « super administrateur »

après qu'il a modifié la date

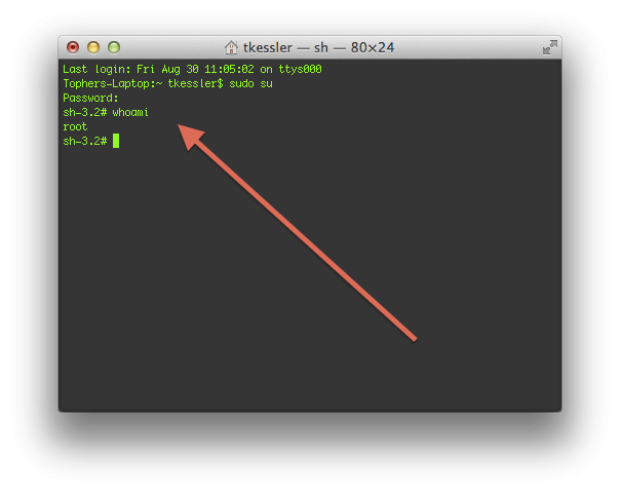

La commande « sudo » permet aux administrateurs dexécuter des commandes sous un autre nom dutilisateur, y compris lutilisateur « root ». Lorsque vous exécutez cette commande, vous êtes invité à saisir le mot de passe du compte dadministrateur avec lequel vous ouvrez une session.

En mars, une vulnérabilité de contournement de lauthentification résidant dans le composant Unix « sudo » a été reportée. En invoquant la commande « sudo » puis en réinitialisant la date au 1er janvier 1970, il est possible pour les hackers de se connecter en « root » sans renseigner de mot de passe.

Les développeurs de Metasploit ont récemment ajouté un module permettant dexploiter aisément la vulnérabilité affectant sudo sur Mac. La faille affecte les versions dOS X de 10.7 à 10.8.4. Bien quelle affecte aussi dautres distributions Linux, la plupart dentre elles requiert un mot de passe pour pouvoir modifier la date et lheure de lordinateur.

Toutefois, pour pouvoir exploiter cette vulnérabilité, un hacker doit satisfaire à certaines conditions. La première est que lutilisateur final connecté dispose déjà des privilèges « administrateur ». La seconde est que cet utilisateur ait déjà exécuté sudo au moins une fois par le passé avec succès. Et enfin le hacker doit avoir un accès physique ou à distance à la machine cible.

Pour HD Moore, le fondateur du projet Metasploit, cette faille est majeure ; et il ajoute « je pense quApple devrait le prendre plus sérieusement », bien quil précise ne pas être surpris par la lenteur de la réponse de la firme.

Sources : Sudo, CVE-2013-1775

Et vous ?

Qu'en pensez-vous ?

Répondre avec citation

Répondre avec citation

Partager