Ce malware peut secrètement rooter les smartphones Android et installer des applications malicieuses

il exploite des vulnérabilités obsolètes et peu connues

Trend Micro, la société de protection informatique a révélé lexistence dune nouvelle famille de malwares qui sétend sur Android, le système dexploitation mobile de Google. Godless (ANDROIDOS_GODLESS.HRX) a la capacité de rooter les terminaux tournant sous Android et obtenir les droits administrateurs. De cette façon, il peut être nuisible pour lutilisateur. « Doté de multiples exploits, Godless peut cibler pratiquement tous les appareils Android fonctionnant sur Android 5.1 (Lollipop) ou antérieurs », précise la firme de sécurité. Ainsi plus de 90 % des smartphones Android sont menacés par ce malware.

Exemple d'une application contenant le code malicieux

Dans un billet de blog, Trend Micro explique que le malware, une fois installé sur le terminal, ne tente de rooter lappareil que lorsque lécran est éteint. Pour arriver à ses fins, il exploite un éventail de failles anonymes. Une fois quil arrive à rooter le smartphone, il installe des applications malveillantes qui prennent souvent la forme dutilitaires à limage de Summer Flashlight, ou des copies de jeux populaires. Du fait quelles sont considérées comme parties intégrantes du système, il devient difficile de les désinstaller par la suite.

Godless nest quune résurgence dun kit dexploitation qui sappuie sur android-rooting-tools, une bibliothèque open source pour administrer les appareils sous Android. « Ledit framework a divers exploits dans son arsenal qui peuvent être utilisés pour rooter divers appareils Android », explique la firme de sécurité dans son billet de blog. « Les deux vulnérabilités les plus importantes ciblées par ce kit sont CVE-2015-3636 (utilisée par lexploit PingPongRoot) et CVE-2014-3153 (utilisée par lexploit Towelroot) ». Les cybercriminels profitent de ces vulnérabilités du fait quelles sont suffisamment obsolètes et peu connues dans le monde de la sécurité.

Une version plus récente du malware peut contourner les contrôles de sécurité de magasins dapplications comme Google Play. Trend Micro a confirmé avoir trouvé plusieurs applications contenant le code malicieux permettant dintroduire le malware. Quelques applications concernées sont sans menace, mais il existe des applications correspondant à ces dernières qui partagent le même certificat de développeur. Le danger réside dans la possibilité que lutilisateur puisse être amené à installer une mise à jour infectée sans le savoir au-dessus de la version sans code malicieux.

Lautre facette du danger de Godless est la possibilité de recevoir des instructions des parties tierces pour installer des applications, ou exploiter des backdoors pour installer des spywares capables despionner lappareil en toute discrétion. Le malware peut aussi se passer des permissions Android, (sauf dans Marshmallow 6.0) et installer un magasin dapplications alternatif qui remplace le Play Store. À partir de là, il peut installer des applications sponsorisées et falsifier les notes de certaines applications. Trend a notifié Google qui aurait déjà mis en place des mesures de protection contre les applications en question.

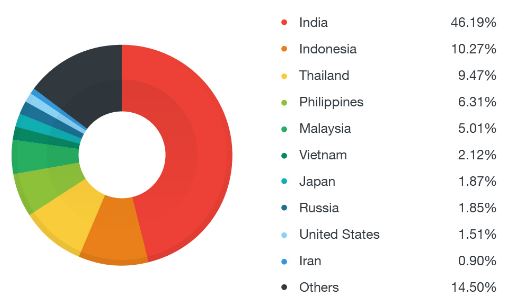

Distribution globale des terminaux infectés par pays

Jusquà ce jour, le malware aurait infecté plus de 850 000 terminaux dans le monde. En haut du classement, lInde est le pays le plus touché (plus de 46 % des terminaux infectés) devant les autres pays de la zone Asie. On peut noter aussi que les États-Unis (1,51 %) figurent dans le top 10 des pays les plus touchés.

Pour Trend Micro, lutilisateur doit être vigilant lors de linstallation dune application, ainsi vérifier les avis des utilisateurs et la notoriété de léditeur peut aider à déterminer si elle constitue une menace ou non. Lautre solution serait dinstaller un antivirus pour renforcer la protection de votre terminal Android.

Source : blog Trend Micro

Et vous ?

Qu'en pensez-vous ?

Voir aussi :

Forum Sécurité

Forum Android

Répondre avec citation

Répondre avec citation

Partager