40 % des entreprises sauvegardent les mots de passe administrateur dans un document Word,

d'après une étude

Selon les résultats d'une enquête récente parrainée par CyberArk qui sest intéressée au paysage des menaces en sécurité informatique, malgré la recrudescence et la sophistication des attaques informatique, il reste encore un fossé entre la « conscience » de la possibilité dêtre la cible dune attaque et « létat dalerte préventive ».

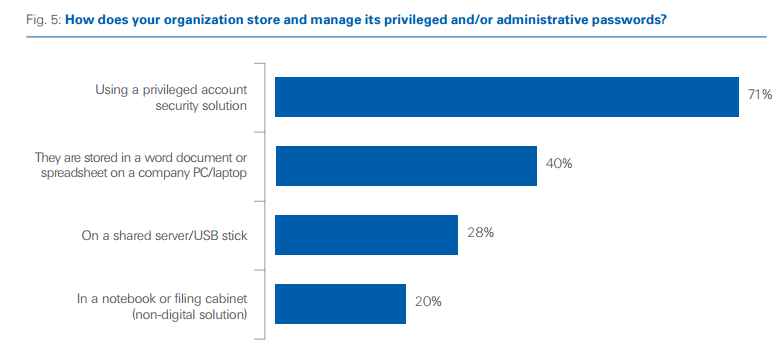

Le rapport affirme par exemple que, même si 55 % de son panel affirme avoir changé ou fait évoluer la gestion des comptes disposant de privilèges, ces changements ne se traduisent pas forcément par les meilleures pratiques :

- 40 % sauvegardent toujours les mots de passe des comptes administrateurs ou disposant dautres privilèges dans un document Word ou une feuille de calcul sur un ordinateur de lentreprise et 28 % se servent dune clé USB ou dun serveur quils partagent ;

- 35 % prévoit de mettre sur pieds de nouvelles mesures mais nont pas encore amorcé le processus.

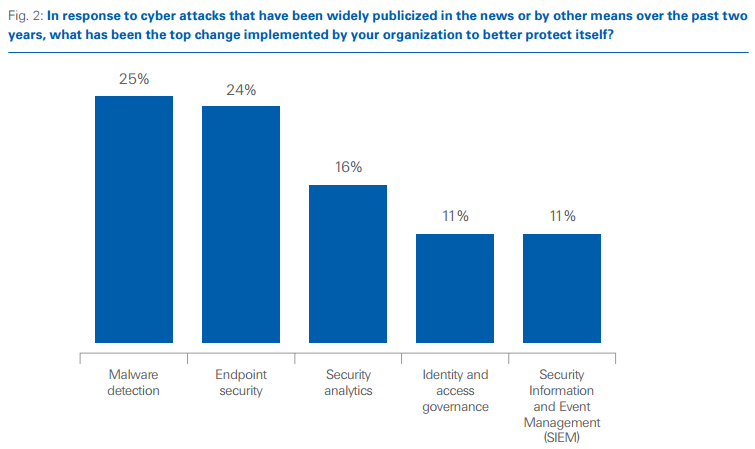

79 % du panel a indiqué que leur entreprise a tiré des leçons des publications de brèche dans la sécurité et ont pris des mesures pour améliorer la sécurité : la détection de logiciels malveillants (25 %), la sécurité des terminaux (24 %) et les analyses de sécurité (16 %) sont cités en premier lorsque le rapport évoque les changements déployés comme résultante de la croissance dune sensibilisation en matière de sécurité.

Le rapport indique que plusieurs entreprises ont adopté un état desprit « post-intrusion », ce qui signifie quils opèrent en présumant quil y a eu une intrusion et ont développé des plans dintervention dans ces cas. Les chercheurs estiment que cette préparation conduit à des mesures positives dans la planification post-intrusion. Cependant, des inquiétudes émergent sur les risques dexcès de confiance (ou de complaisance) dans la capacité à protéger de la façon la plus adéquate les atouts les plus précieux de lentreprise contre les cyber-attaques.

Trois quart des décideurs IT pensent que leur entreprise est désormais en mesure dempêcher que les attaquants ne pénètre leur réseau interne. Une énorme augmentation considérant les 44 % de lannée dernière qui pensaient la même chose. Même si plus dun tiers (36 %) pensent quune attaque est actuellement en déploiement sur leur réseau ou la été durant les deux années passées. 46 % pensent que leur entreprise a été victime dun ransomware durant ces deux dernières années. 68 % ont indiqué que leur plus grosse peur dans une cyber-attaque était de perdre des données des clients.

Tandis que 95 % du panel a indiqué que leur entreprise a désormais un plan durgence en cas dattaque informatique, moins de la moitié (45 %) a avancé que le plan est régulièrement communiqué et testé avec le personnel IT, tandis que 40 % ont indiqué que ce plan na été régulièrement communiqué et testé quavec le personnel senior IT.

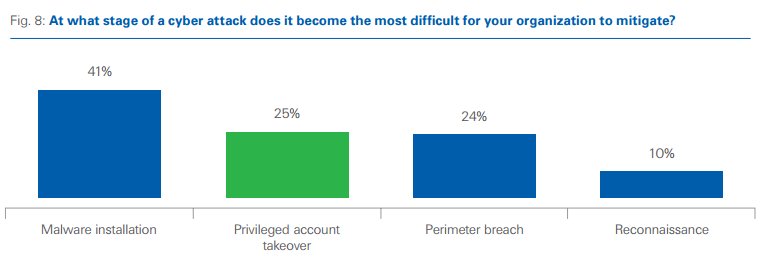

Le panel a également indiqué que linstallation dun logiciel malveillant est létape dune cyber-attaque qui est la plus difficile à atténuer pour leur entreprise. Concernant les types de cyber-attaques ou de méthodes dattaques qui peuvent être les plus problématiques pour leurs entreprises dans les mois à venir, les répondants ont parlé en premier lieu des attaques par déni de service (19 %), des attaques par hameçonnage (14 %) puis des ransomwares (13 %).

Dans un communiqué, Johno Worral, le directeur marketing de CyberArk, a déclaré que le fait dêtre sensibilisé à la sécurité ne correspond pas au fait dêtre sécurisé : « il y a une fine ligne entre la préparation et lexcès de confiance ». « La majorité des cyber-attaques découlent de mauvaises pratiques - les entreprises ne peuvent pas perdre de vue le paysage de la sécurité dans son ensemble tout en essayant de se protéger contre la menace du jour ».

Source : rapport CyberArk

Répondre avec citation

Répondre avec citation

. Le Cloud, c'est la réponse à tout

. Le Cloud, c'est la réponse à tout

Partager