LIA et lanalyse prédictive permettraient de lutter plus efficacement contre les cyberattaques

Daprès les entreprises de cybersécurité françaises

La recrudescence des cyberattaques relevée au cours de ces derniers mois aurait servi délectrochoc et permis de sensibiliser les entreprises et les administrations sur la nécessité de surveiller les réseaux et de disposer dune protection adéquate afin de faire face aux menaces auxquelles Internet expose.

Il faut rappeler que lexploitation accrue dInternet, que ce soit au niveau des institutions publiques, des entreprises ou chez les particuliers, augmente de manière significative les risques potentiels liés à lespionnage, au sabotage ou à lextorsion de fonds. Par ailleurs, une fois que leur attaque initiale a été couronnée de succès, les pirates auraient tendance à réutiliser des modes opératoires similaires pour arriver rapidement à leurs fins.

Comme la souligné Franck Greverie, le responsable Cloud et cybersécurité chez Capgemini, pour être efficace, la protection dune installation sensible doit « à la fois concerner les infrastructures, les applications, les terminaux, les données et la gestion des identités et des accès. » Il est aussi essentiel que le dispositif de sécurité adopté ne fasse pas abstraction du renforcement de la protection des équipements anciens pouvant être affectés par des cybermenaces. Ces équipements devraient bénéficier dune attention égale, voire supérieure, à celle prodiguée au matériel plus récent.

En effet, des équipements anciens se retrouvent parfois intégrés au sein de systèmes informatiques dont le rôle est parfois vital ou critique pour une entreprise alors quils sont complètement désuets (à cause notamment de labsence de mises à jour régulières). Par conséquent, ils peuvent contribuer à lentretien de vulnérabilités très anciennes.

Toutefois, au vu de limmense quantité de données qui transitent sur les réseaux et de la vitesse à la laquelle les cyberattaques sopèrent (de lordre de quelques secondes à plusieurs semaines), il nest pas aisé pour une entreprise de se protéger sur tous les fronts. Et « dans ces conditions, il nest tout simplement plus possible de demander à un humain de réaliser lui-même la tâche de détection en temps réel », a souligné Christophe Jolly, responsable de laméricain Vectra Networks en France.

« Le défi nest pas tellement de savoir détecter en soi les nouveaux types dattaques, mais de le faire vite », observe Thierry Mennesson, consultant au cabinet Oliver Wyman.

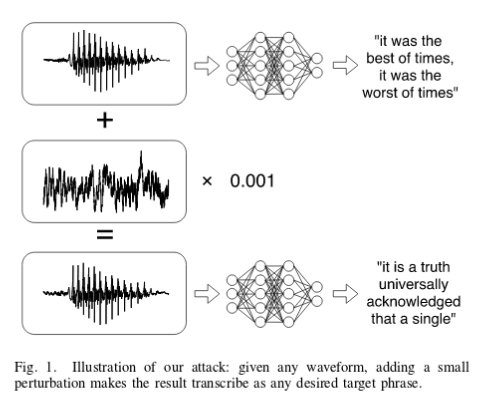

Ces raisons ont amené certaines entreprises françaises spécialisées en cybersécurité comme Thales et Capgemini à miser sur le potentiel de lintelligence artificielle (IA) afin de détecter et contrer plus rapidement les cyberattaques. Ces entreprises estiment que les technologies liées à IA permettraient de sappuyer sur lanalyse prédictive pour identifier par déduction bon nombre dévénements anormaux pouvant potentiellement constituer des cybermenaces.

Lhumain pourrait être associé à cette démarche en lui confiant un rôle clé au niveau de lanalyse des résultats fournis par lIA et de la prise de décision finale. LIA devrait notamment permettre de lutter contre des cyberattaques de type « Zero Day » dont le nombre devrait exploser avec la multiplication des processeurs, des applications, des systèmes, des machines et des objets connectés qui sont autant de nids fertiles favorisant la prolifération des vulnérabilités.

La Commission européenne estime à ce propos que limpact économique de la cybercriminalité dans lUE a été multiplié par cinq entre 2013 et 2017 et que cette valeur pourrait encore être multipliée par quatre dici 2019. Europol, pour sa part, a évalué ces pertes à environ 265 milliards deuros par an.

Il faut signaler que lentrée en vigueur cette année de la GDPR (General Data Protection Regulation) en Europe et la loi française de programmation militaire (LPM) 2019-2015 qui vise à renforcer la protection des opérateurs dinfrastructures vitales (OIV) comme EDF ou la SNCF devraient permettre de soutenir lapproche suggérée par les entreprises de cyberprotection comme Thalès ou Capgemini.

Source : Reuters

Et vous ?

Quen pensez-vous ?

Voir aussi

France : L'Anssi se fixe comme priorité la cybersécurité de l'industrie, des OIV, etc. et veut concentrer ses actions sur les plus graves attaques

Mois de la cybersécurité : Bercy simule une opération de phishing et plus de 30 000 de ses agents tombent dans le piège en l'espace de 2 h seulement

Répondre avec citation

Répondre avec citation

Partager