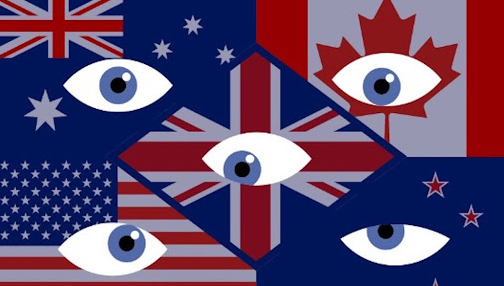

L'alliance Five Eyes poursuit ses efforts pour briser le chiffrement de bout en bout utilisé par les entreprises technologiques,

l'Inde et le Japon se joignent au mouvement

Depuis des années, l'alliance Five Eyes réclame l'introduction de portes dérobées dans les services de messagerie utilisant le chiffrement. L'année dernière, l'alliance a notamment demandé à Facebook et WhatsApp de lui donner accès à des messages cryptés afin de lutter contre le terrorisme et l'exploitation des enfants. À présent, ces efforts se poursuivent et ont été renforcés par la participation de l'Inde et du Japon.

Dans le cadre d'une déclaration publiée le dimanche 11 octobre 2020, le groupe composé des États-Unis, du Royaume-Uni, de l'Australie, du Canada, de la Nouvelle-Zélande, ainsi que de l'Inde et du Japon, a demandé aux entreprises technologiques d'installer des portes dérobées dans les applications cryptées afin de permettre l'accès à la police en cas de besoin. Cet accès légal est soumis à des garanties et à une surveillance stricte, comme la souligné lalliance.

« Nous, soussignés, soutenons un cryptage fort, qui joue un rôle crucial dans la protection des données personnelles, de la vie privée, de la propriété intellectuelle, des secrets commerciaux et de la cybersécurité. Elle sert également un objectif vital dans les États répressifs pour protéger les journalistes, les défenseurs des droits de l'homme et d'autres personnes vulnérables. (...) Le chiffrement est un ancrage existentiel de confiance dans le monde numérique et nous ne soutenons pas les approches contre-productives et dangereuses qui affaibliraient ou limiteraient matériellement les systèmes de sécurité », ont écrit les 7 pays.

Pour les services répressifs, il est généralement difficile, voire impossible, d'intercepter les communications cryptées de bout en bout solides et bien mises en uvre entre les applications de messagerie. Depuis lors, les entreprises technologiques ne cessent de résister aux pressions du gouvernement visant à introduire des portes dérobées ou encore à affaiblir le cryptage de bout en bout. Ces derniers ont souligné que cela exposerait les utilisateurs au risque de voir leurs communications confidentielles être interceptées par des criminels ainsi que par les forces de lordre.

Le groupe a en effet appelé les entreprises technologiques concernées à collaborer avec les gouvernements pour mettre en place des mesures axées sur des solutions raisonnables et techniquement réalisables. Les mesures qu'ils souhaitent prendre ensemble sont donc les suivantes :

- « Intégrer la sécurité du public dans la conception des systèmes, permettant ainsi aux entreprises d'agir efficacement contre les contenus et activités illégaux sans réduction de la sécurité, et facilitant les enquêtes et les poursuites relatives aux infractions et protégeant les personnes vulnérables » ;

- « Permettre aux forces de l'ordre d'accéder au contenu dans un format lisible et utilisable lorsqu'une autorisation est légalement délivrée, est nécessaire et proportionnée, et est soumise à des garanties et une surveillance rigoureuses » ;

- « Engager des consultations avec les gouvernements et d'autres parties prenantes pour faciliter l'accès légal d'une manière qui soit substantielle et influence véritablement les décisions de conception. »

L'alliance Five Eyes, ainsi que les gouvernements indien et japonais, ont fait savoir que l'utilisation du cryptage de bout en bout met en péril la capacité des entreprises à identifier et à réagir aux violations de leurs conditions de service. En outre, l'incapacité des forces de l'ordre de consulter le contenu présente également de réels risques en matière de sécurité publique. Pourtant, il leur appartient de protéger les citoyens et les personnes vulnérables par le biais d'enquêtes et de poursuites judiciaires.

Les craintes relatives à ces risques ont été soulignées par les propositions qui visent à appliquer le cryptage de bout en bout aux principaux services de messagerie. Daprès les estimations de lUNICEF, un tiers des internautes sont des enfants. De son côté, WePROTECT, une coalition mondiale soutenue par 98 pays, 39 des plus grandes sociétés technologiques mondiales et 41 organisations de la société civile de premier plan, a bien défini le degré de gravité des risques que représentent les services cryptés inaccessibles pour les enfants en ligne dans sa menace mondiale de 2019.

« Les médias sociaux et les plateformes de communication accessibles au public restent les méthodes les plus courantes pour rencontrer et manipuler les enfants en ligne. En 2018, Facebook Messenger était responsable de près de 12 millions des 18,4 millions de rapports mondiaux de CSAM [matériel d'abus sexuel d'enfants au Centre national américain pour les enfants disparus et exploités (NCMEC)]. Ces signalements risquent de disparaître si le cryptage de bout en bout est mis en uvre par défaut, car les outils actuels utilisés pour détecter le matériel d'abus pédosexuels ne fonctionnent pas dans des environnements cryptés de bout en bout », a indiqué lalliance mondiale dirigée par le gouvernement britannique.

Le NCMEC a fait pour sa part une déclaration sur le sujet le 3 octobre 2019, précisant que « Si le cryptage de bout en bout est mis en uvre sans qu'une solution soit mise en place pour protéger les enfants, le NCMEC estime que plus de la moitié de ses rapports CyberTipline disparaîtront ».

On se souvient également de la déclaration commune des États-Unis et de l'Union européenne (UE) du 11 décembre 2019, qui affirme que si le cryptage constitue un élément important pour la protection de la cybersécurité et de la vie privée, il ne constitue pas une solution efficace. « L'utilisation d'un cryptage protégé par un mandat par des terroristes et d'autres criminels - y compris ceux qui se livrent à l'exploitation sexuelle des enfants en ligne - compromet la capacité des services de répression à protéger les victimes et le public en général », pouvait-on lire dans cette déclaration.

Confrontés à ses menaces, les gouvernements et les institutions internationales se montrent tous prêts pour passer à laction. Bien que le cryptage soit indispensable pour assurer la protection de la vie privée et la cybersécurité, celui-ci ne doit pas porter atteinte à la capacité des forces de l'ordre et de l'industrie technologique elle-même à intervenir face aux contenus et activités illégaux les plus graves en ligne.

« Les entreprises technologiques devraient inclure dans la conception de leurs produits et services cryptés des mécanismes permettant aux gouvernements, agissant avec l'autorité légale appropriée, d'accéder aux données dans un format lisible et utilisable. Ces entreprises devraient également intégrer la sécurité de leurs utilisateurs dans la conception de leurs systèmes, afin de leur permettre de prendre des mesures contre les contenus illégaux », peut-on lire dans le communiqué publié en juillet 2019 par les gouvernements du Royaume-Uni, des États-Unis, de l'Australie, de la Nouvelle-Zélande et du Canada.

Cela a également été appuyé par le Conseil de lUE le 8 octobre 2019. Celui-ci a adopté ses conclusions sur la lutte contre les abus sexuels sur les enfants. Cette proposition a également été soutenue par le Conseil de l'UE le 8 octobre 2019. Celui-ci a en effet pris des décisions concernant la lutte contre les abus sexuels sur les enfants. « Le Conseil invite instamment l'industrie à garantir l'accès légal des services répressifs et autres autorités compétentes aux preuves numériques, y compris lorsqu'elles sont cryptées ou hébergées sur des serveurs informatiques situés à l'étranger, sans interdire ou affaiblir le cryptage et dans le plein respect de la vie privée et des garanties d'un procès équitable, conformément au droit applicable », a en effet déclaré le Conseil de l'UE.

Actuellement, plusieurs organisations internationales, telles que l'alliance mondiale WePROTECT, le NCMEC et une coalition de plus de 100 organisations de protection de l'enfance et d'experts du monde entier, ont réclamé une action pour garantir que les mesures visant à renforcer la protection de la vie privée, dont le cryptage de bout en bout, restent sans effet sur la sécurité des enfants.

Source : Five Eyes

Et vous ?

Qu'en pensez-vous ?

Voir aussi :

Sécurité : la Commission de l'UE s'apprête à entrer en guerre contre le chiffrement au travers d'une proposition de loi en cours de gestation en son sein, pour lutter contre la pédophilie en ligne

Facebook et WhatApp seront obligés de divulguer le contenu des messages chiffrés de leurs utilisateurs à la police britannique en vertu d'un nouvel accord signé avec les États-Unis

Les cinq pays membres des Five Eyes s'allient contre le chiffrement, qu'ils considèrent comme un obstacle pour leurs services de renseignement

Les Five Eyes seraient désormais favorables à l'installation obligatoire de portes dérobées, dans les services de messagerie utilisant le chiffrement

Interpol envisage de condamner la propagation du chiffrement fort dans une déclaration, au sein de laquelle l'Organisation va citer les difficultés à appréhender les prédateurs sexuels

Répondre avec citation

Répondre avec citation

ou un maillon en plastique sur une chaîne en titane.

ou un maillon en plastique sur une chaîne en titane.

Partager